Cavalry Werewolfとは

Cavalry Werewolf(別名:YoroTrooper、Silent Lynxなど)は、高度持続的脅威(APT)グループであり、2025年5月から8月にかけて標的型作戦を実行していることが確認されています。最近の活動では複数のプログラミング言語で開発されたカスタムマルウェアや、Telegramを利用したコマンド&コントロール(C2)メカニズムの使用など、高度化が見られます。

このグループは主にロシアの公共部門およびエネルギー、鉱業、製造業といった重要産業を標的とし、中央アジアや中東へ関心を拡大している兆候も見られます。

初期アクセスは政府関係者を装うスピアフィッシングメールによって行われ、時には侵害された正規アカウントが利用されます。これらのメールにはFoalShellやStallionRATなどのマルウェアを含むRARアーカイブが添付されます。Go、C++、C#で記述されたFoalShellはリバースシェルであり、隠されたcmd.exeプロセスを確立してネットワークソケットを介して通信します。Go、PowerShell、Pythonで構築されたリモートアクセス型トロイの木馬であるStallionRATはTelegramボットをC2として利用し、侵害ホストの一覧表示、リモートコマンドの実行、ファイルアップロードなどを可能にします。

永続化はレジストリの改変を伴う悪意あるバイナリのインストールによって実現され、ReverseSocks5AgentやReverseSocks5などのツールを用いることで横展開および秘匿通信トンネリングが実行されます。PowerShellの実行は-EncodedCommandパラメータを使用したBase64エンコードで難読化され、シェルコードローダーによって隠れたcmd.exeプロセス内にリバースシェルコードが展開されます。さらに、netstat、whoami、ipconfigといったネイティブコマンドを使用してシステムおよびネットワークの偵察が行われます。加えて、SOCKS5プロキシツールが秘匿通信およびデータ流出を支援します。

Cavalry Werewolfは標的型フィッシングを通じてカスタムマルウェアを活用する点から高度なスキルを有していることが明確であり、組織はフィッシング防御の強化と積極的な検知を優先して対策を講じる必要があります。

推奨される対策

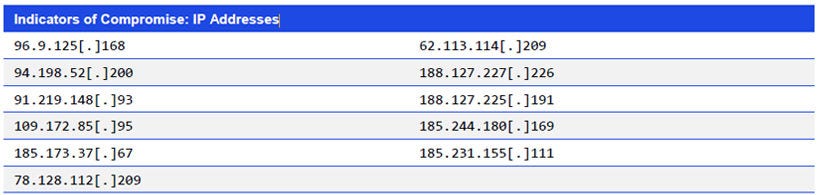

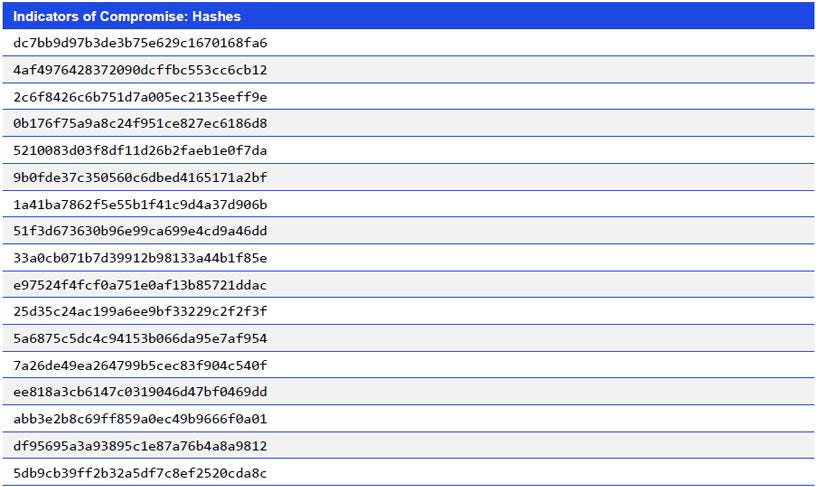

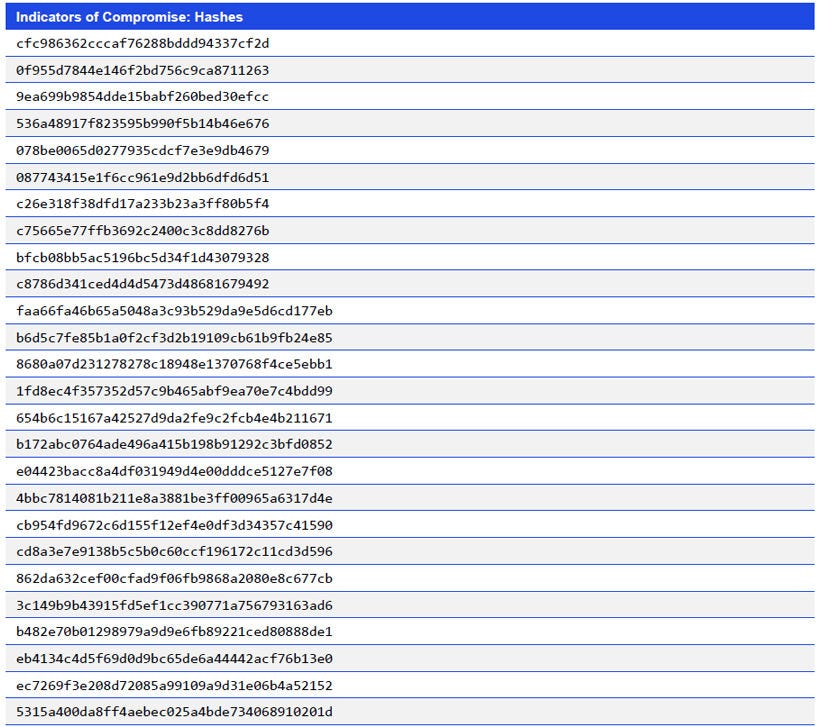

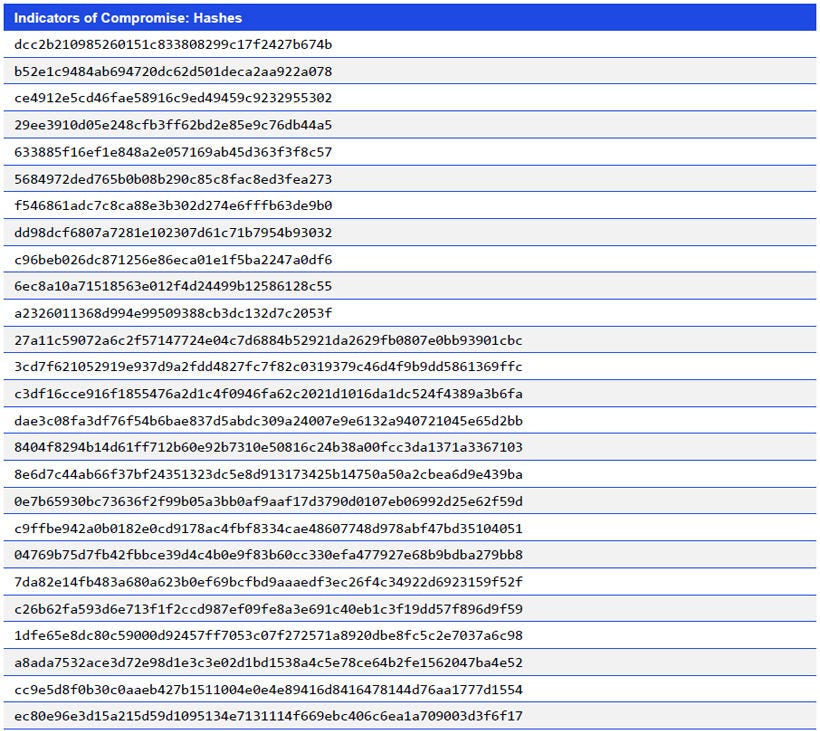

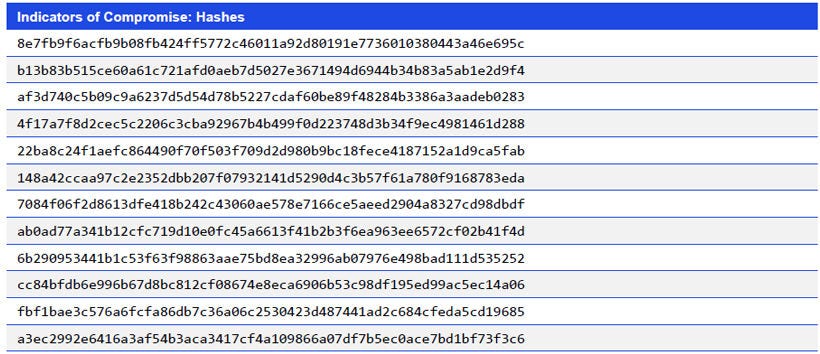

- 環境内のIoC(侵害の兆候)を監視し、異常を特定する。

- OEMに従ってWindows環境を最新バージョンにパッチ適用し、多要素認証で保護する。

- 盲点や改善点を明らかにするため、包括的な全方位の脅威評価演習を実施する。

※本文中に記載されている会社名・製品名は各社の登録商標または商標の場合があります。

本稿は、KPMGインドが発行している「Threat Intelligence Advisories」を翻訳したものです。翻訳と英語原文に齟齬がある場合には、英語原文が優先するものとします。また、本文中の数値や引用は、英語原文の出典によるものであることをお断りします。