DragonForce Ransomwareとは

DragonForceは、2023年8月に登場したRansomware-as-a-Service(RaaS)グループで、ハクティビスト活動の起源を持ちながら、利益重視の構造化された運営へと進化しました。

ファイル暗号化、データ窃取、公開リークを組み合わせたマルチ恐喝手法を用い、DragonForceは世界的なハイブリッド脅威となっています。最近では英国の小売業界を標的としていましたが、政府、小売、法律など多様な業界を攻撃しています。

DragonForceは、技術的なエクスプロイトやソーシャルエンジニアリング(フィッシング、偽SSOポータル、SIMスワッピング、MFAプッシュ「爆撃」)および悪意あるドキュメントを通じてアクセスを獲得します。侵入後、盗まれた認証情報を使用して環境に溶け込み、LSASSやプレーンテキストファイルからさらに情報を収集し、エクスプロイトと認証情報窃取を組み合わせてステルス性の高い足場を確保します。

Cobalt Strike、Mimikatz、PsExec、SystemBCを展開し、コマンドライン、DLLハイジャック、レジストリキーに隠されたエンコードされたPowerShellを介してマルウェアを実行します。永続性は、スケジュールされたタスク、レジストリ変更、システムプロセス変更、ブート/自動起動エントリ、有効な(盗まれたまたは作成された)アカウントの使用によって維持されます。権限昇格は盗まれた認証情報やCobalt Strike、PsExecなどのツールを使用し、偵察はネイティブコマンド、WMI、AdFindに依存します。

ラテラルムーブメントはRDP、SMB、SimpleHelpなどのリモートツールを介して行われ、RDPを有効化したり、ユーザーをリモートデスクトップグループに追加したりすることがあります。検出回避のために、セキュリティツールを無効化し、痕跡を消去し、タイムスタンプを変更し、BYOVDドライバを使用します。

リモート制御は暗号化トンネル、隠れたC2チャネル、SystemBCやCobalt Strike Beaconなどのプロキシバックドアを通じて維持されます。データはSFTP、WebDAV、クラウドストレージ、FTP、またはrcloneやwgetなどのツールを使用して圧縮・流出され、認証情報やシステムデータは後で使用するために保持されます。

DragonForceのエクスプロイトと一般的なツールへの依存は、その体系的なアプローチを示しており、早期検出と協調防御の必要性を強調しています。

推奨される対策

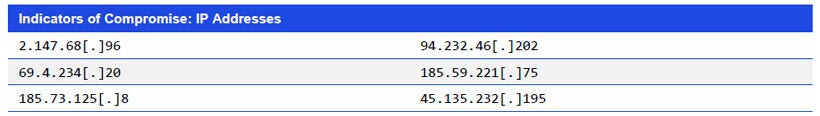

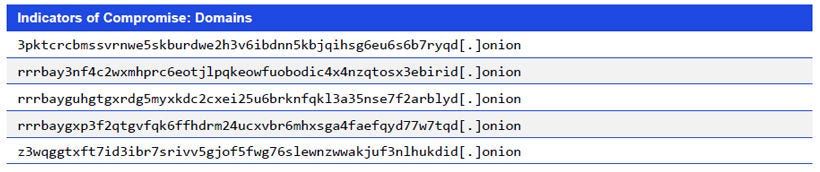

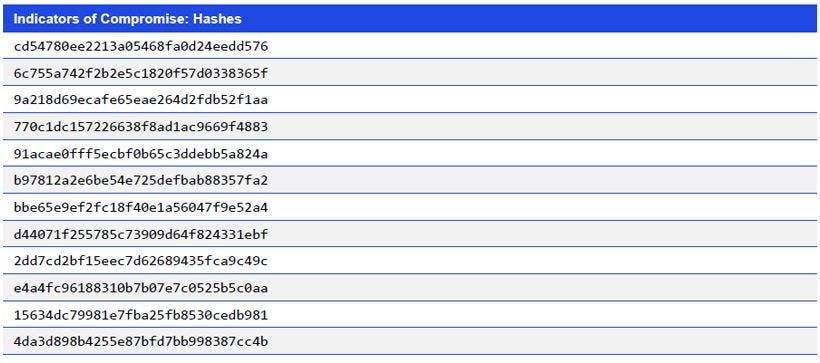

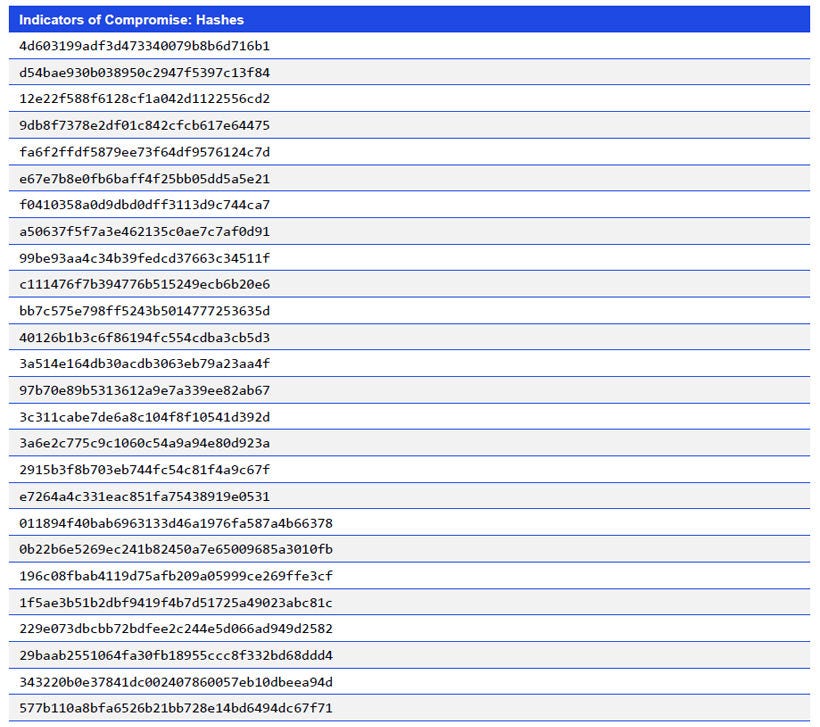

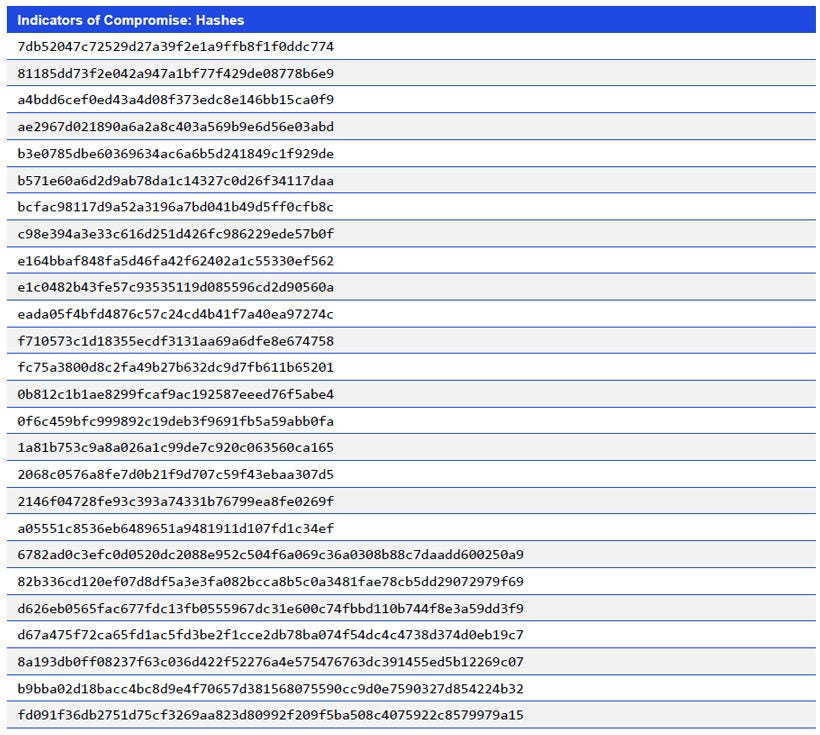

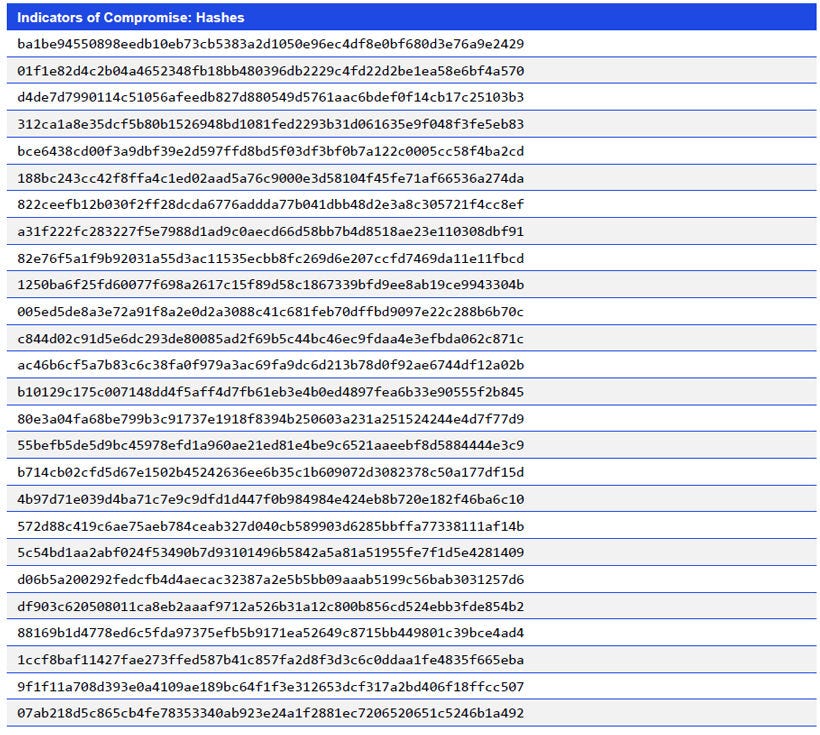

- 環境内のIoC(侵害指標)を監視し、異常を特定する。

- Windows環境を最新バージョンに更新し、マルチファクター認証で保護する。

- 包括的で全方位的な脅威評価を実施し、盲点や改善点を明らかにする。

※本文中に記載されている会社名・製品名は各社の登録商標または商標の場合があります。

本稿は、KPMGインドが発行している「Threat Intelligence Advisories」を翻訳したものです。翻訳と英語原文に齟齬がある場合には、英語原文が優先するものとします。また、本文中の数値や引用は、英語原文の出典によるものであることをお断りします。