今回の基準改訂を受けて、不正リスクへの対応、評価対象拠点の再点検およびITへの対応(情報の信頼性確保、IT委託業務管理、サイバーリスク対応)が求められます。今回の改訂はファーストステップとされており、今後、中長期的な課題として、数値基準の撤廃、非財務情報の報告に係る内部統制が挙げられており、さらなる改訂が見込まれています。

本稿では、今回の改訂を受けて対応が求められる取組みに加えて、将来の改訂を見据えて、内部統制の不備を発生させないために、先行して対応しておくべき取組みについても解説します。また、今回の改訂で強調された不正リスクに適切に対応するため、データ分析を用いたリスク評価の方法についても解説します。

なお、本文中の意見に関する部分については、筆者の私見であることをあらかじめお断りします。

POINT 1

不正リスクを内部統制で防止する

今回の基準改訂を受けて、不正リスクを考慮して業務プロセスの評価拠点の決定、不正リスクを意識した統制の整備が必要となる。内部統制の運用テストにおいても、不正シナリオに対して、リスクが高い取引を抽出して評価することが効果的である。

POINT 2

ITへの対応は各企業の状況変化を踏まえたうえで実施することが重要である

変化する企業のIT環境へ適応するため、情報の信頼性の確保、IT委託業務の統制整備、サイバーリスクへの対応が重要になっている。企業は、事業環境の変化をいち早く捉え、現状のシステム形態に即した適切な統制の整備、運用が求められる。

POINT 3

不正リスクを考慮した評価範囲検討のためには、実務的対応のための評価主体の整理や仕組みの構築も重要である

評価範囲の検討にあたっては、勘定科目の十分性の検討、不正リスク評価の具体的アプローチの理解と実施、要追加拠点へのプレ評価による改善対応や評価主体の整理等、多面的に検討しておくことが望まれる。

POINT 4

リスク情報のデータ収集と活用の見直しは内部統制報告制度の対応やグループ・ガバナンス強化へ貢献する

リスク情報の収集を見直しと強化をし、定量情報と定性情報の視点から得られた情報を分析する仕組みを導入することは、内部統制報告制度や特に不正リスクの検討にとって有効であり、グループ会社のガバナンス強化の一環としも展開可能である。

ハイライト

I.内部統制報告制度を取り巻く動向

2023年4月に、内部統制報告制度(いわゆるJ-SOX)に関する基準、実施基準が改訂され、2024年4月以降に開始する事業年度から適用になりました。基準改訂の趣旨を理解し、適切に対応することが期待されます。基準改訂の議論のなかで、中長期的な課題として挙げられた事項は、今後の改訂に織り込まれる可能性が高く、将来を見据えて、早めに対応することが重要です。

1.主な改訂内容

2008年に、J-SOXが導入され、財務報告の信頼性向上に、一定の効果があったと評価されています。一方で、内部統制の評価対象外から、開示すべき重要な不備が発生する事例もあり、実効性に関する懸念や国際的な議論の進展がありました。これらを受けて、基準改訂が行われました。

今回は法律改正までは行われず、ファーストステップとされています。(図表1参照)

ITへの対応については、第II章で解説します。

図表1 主な改訂内容

2.不正リスクを考慮した評価範囲の再点検

不正会計の発覚に伴う内部統制の不備が、多く開示されていることから、不正リスクへの対応がより強調されました。「リスクの評価の対象となるリスクには、不正に関するリスクも含まれる」と改訂基準に明記されました。不正リスクを評価して、対応する内部統制を漏れなく整備して、評価する必要があります。

業務プロセスの評価範囲の「決定の際には、長期間にわたり評価範囲外としてきた特定の事業拠点や業務プロセスについても、評価範囲に含めることの必要性の有無を、考慮しなければならない」と改訂基準に追記されました。一般的には、売上高の大きい順に拠点を並べて、売上高の3 分の2 以上をカバーする拠点を、業務プロセスの評価拠点に選定することが多いのではないでしょうか。長期間にわたり業務プロセスの評価対象外としていた、残り3 分の1の拠点について、評価対象外で良いのかどうか、リスク分析することで再点検することが必要となります。

また、不正リスクを意識して、内部統制の運用テストを実施することが重要です。一律のサンプル件数をテストするだけではなく、想定される不正シナリオに対して、リスクが高いと判断される取引を抽出し、対応する内部統制を評価することで実効性を高めることが可能です。

3.中長期的な課題

基準改訂の議論のなかで、中長期的な課題として、数値基準の撤廃が議論されました。具体的には売上高の3分の2を重要な事業拠点とする例示、また、売上高、売掛金、棚卸資産の3勘定が事業目的に大きく関わる勘定科目とする例示について、数値基準の撤廃を強く主張する意見がありました。また、内部統制の目的が、「財務報告」の信頼性から、「報告」の信頼性とされました。将来的に、サステナビリティなどの非財務情報の報告に係る内部統制が、J-SOXの評価対象とされることが考えられます。

今回は、法律改正は行われませんでしたが、将来的には、会社法と金融商品取引法の内部統制を統合し、内部統制の4つの目的を総合判断できるようにすべきとの意見がありました。

また、監査人による監査制度として、ダイレクト・レポーティング(直接報告業務)の採用の是非が議論されました。

4.今後の基準改訂を見据えて取り組み始めるべきこと

今回の基準改訂は、ファーストステップとした限定的な改訂でした。不正リスクを考慮した評価拠点の選定、不正リスクを意識した統制の整備と評価、およびITへの対応について、再点検が必要です。

中長期的な課題とされた、評価範囲選定の数値基準の見直し、サステナビリティなど非財務情報の開示に係る内部統制について、今後の改訂が考えられます。会社法、金融商品取引法といった法律の改正によって、両者の内部統制が統合されていくことも考えられます。

コーポレート・ガバナンス・コードや監査基準報告書600「グループ監査における特別な考慮事項」といった、監査役や会計監査を取り巻く環境変化を参考にしながら、実質的な内部統制の強化を進めていくことが望まれます。

今後の基準改訂を見据えて、実質的な内部統制の強化、および将来の不備を防止するために、早めに内部統制強化に取組むことが重要です。リスクアプローチで高リスク領域から新たな取組みに着手するという、中期的な計画の策定が重要です。

内部統制評価を形骸化させないためにも、リスクアプローチによって、本当にリスクの高い拠点や勘定科目を評価対象とすることが考えられます。順次、評価範囲を拡大しながら、内部統制を改善していくことが内部統制の強化となります。

II.ITを取り巻く各企業の状況変化を踏まえた対応上の留意点

今回の改訂にあたり、内部統制報告制度導入当初と比べ、企業の業務におけるITの利用状況が大きく変化するとともに、リスクも非常に高まっていることが考慮されました。

その結果、以下の3点が基準・実施基準改訂に反映されました。

1.情報の信頼性の確保

大量の情報を扱い、高度に自動化されたシステムへの業務の依存が進み、経営者の適切な判断に不可欠な情報の信頼性の確保が必要になっています。

たとえば、図表2のように、受注から財務諸表作成までの業務を断片的でなく全体の流れとして捉えて、情報の信頼性を確保すべき対象となるIT業務処理統制を特定し、評価を進めます。これまで業務担当者の理解の範囲で評価をしていた場合、元データ、パラメータ、ロジック等のシステムの仕様の確認が求められることに注意が必要です。また、評価頻度を機械的に判断している場合、見直しが必要です。たとえば、システムの仕様に変更がない等の条件の充足を確認のうえ、過年度の評価結果を利用可能と判断し、当年度の評価を省略することが考えられます。

実務上の留意点として、改修の有無、ブラックボックス化等の状況を踏まえ、信頼性に懸念のある対象から優先して評価を実施します。次に、システムの仕様の理解に基づく評価のために、システム名、アドオン有無、重要なパラメータ等を整理し、仕様書等の提供や、その準備・解説に必要なシステム部門の工数確保を依頼することが考えられます。

図表2 業務の流れを踏まえた情報の信頼性を確保すべき対象の特定

2.ITの委託業務に係る統制の重要性の増加への対応

内製比率が高い従来型の基幹系システムに対して、クラウドサービスの比率が増えるなか、利用企業側が開発・運用に直接関与せず、管理状況がブラックボックス化しがちなSaaSサービスの活用が広がっています。このような環境変化に対して、ITサービスの委託業務に係る統制の重要性が従来以上に高まり、評価方法の見直しが必要になっています。

企業が委託した業務の評価においては、委託先を直接評価する方法の他に、委託先の会社に対して委託先の監査人が評価をしたSOC1レポート※1と呼ばれる監査報告書を利用することが可能です。ただし、SOC1レポートは、委託会社の要求に沿ったものではなく、受託会社の意向で作成されるものです。そのため委託会社が要求するIT管理の統制活動を満たしていない可能性があるため、不足があれば追加的な評価が必要となります。

また、評価に関する実務上の留意点として、委託先の協力が必要のため、早めの着手と合意形成が必要です。初期の対応として、委託先を直接評価する場合は、託会社の契約上の監査権の有無を確認することが必要であり、SOC1レポートを活用する場合は、委託先に提供可否を確認することが必要です。ただし、SOC1レポートの提供が可能な場合でも、監査対象期間と自社の評価対象期間が不一致の際には、ブリッジレターと呼ばれる差異の説明文書を委託先から取り付ける等の追加的な対応が必要となります。

3.サイバーリスクへの対応

サイバー攻撃によって会計システムや決算業務が停止し、財務報告の延期に至る事例が増えており、全社的な内部統制に重要な不備があったと開示する事例が発生しています。そのため、全社的な内部統制のうちITへの対応、およびIT全般統制について、サイバーリスクへの対応強化が求められています。

全社的な内部統制では、サイバーリスクの認識・評価の実施が新たな観点として加えられており、この評価結果をIT戦略・計画や内部統制整備の方針等に反映することが求められています。

IT全般統制では、サイバー攻撃に対する以下のような対策が問われるようになっています。

- セキュリティイベントの監視、ログの取得・分析

- ランサムウェア対策を考慮したバックアップの実施、リストア手順の文書化や定期的な復元テスト

- 脆弱性情報を適時に収集する体制や、パッチ適用の判断・対応決定のプロセスの整備

サイバーリスクへの対応は、各企業の日常的な事業や業務に直結するシステムが優先されがちのため、財務報告に係る内部統制の対象システム等の対応計画の確認が重要です。また、年度をまたがるようなバックアップ方法の変更等は、期末時点の内部統制の有効性を評価する観点から期末時点の暫定対応が必要になるなど、範囲や期間に関する実務上の論点も考慮しながら対応することが不可欠です。

III.不正リスクを考慮した評価範囲検討の具体的な取組み

「不正リスクを考慮して業務プロセスの評価拠点を決定する」という点について、評価範囲の検討の仕方・実効性ある取組みの方法について深堀をします。

1.リスクアプローチによる評価範囲の検討イメージ

監査基準報告書600「グループ監査における特別な考慮事項」のとおり、内部統制評価においても、重要な勘定科目ごとに重要な構成単位を選定するという定量面での検討がまず必要です。また、それだけでなく、内部統制室やリスクマネジメント(以下、「RM」という)部署、内部監査室などによる、リスク評価結果や過去のインシデント情報、また経営戦略・中計から考えられるリスク等の定性面での検討を組み合わせて総合的に検討することが求められると考えます。

2.会社法および金融商品取引法における評価主体整理の方向性

中長期的には、会社法と金融商品取引法の内部統制については将来的には統合される可能性があるなか、会社法の内部統制システムも意識して、評価主体をどう整理すべきかという点について言及します。

図表3の左のとおり、金商法は、経理部や内部監査室といった部署が評価主体となり、会社法は、全社的な内部統制(CLC)領域については、内部統制室やリスクマネジメントを所管する部署等が評価主体となって統制評価をされていることが多いです。一方、会社法の業務プロセスに係る内部統制(PLC)領域については、ビジネスから織りなされる業務プロセスの評価の困難性やリソース等から、金商法の評価範囲を超えて、会社法単独での統制評価をしている事例は日本企業はまだ少ないのではないかと考えます。

このような現状のなかで、将来を見据えた評価主体の整理の方向性に係る考察を図表3の右に記載しています。

図表3(1)のCLC領域については、評価主体をRM部署等の会社法評価主体に委ねる案が考えられます。一定のビジネス知見や深い内部統制知見が求められないCLC領域は、比較的スキル面でも実行可能性を担保しやすく、金商法と会社法の評価項目重複も避けられるためです。

続いて、図表3(2)のPLC領域については、今後、不正リスク考慮により金商法評価範囲の拡大が見込まれるなか、実務的には、評価範囲に加える前に、文書化・プレ評価等・課題認識・改善策実行等の制度対応をしている企業が大半であると考えます。この点、会社法統制評価については、金商法程具体的な方法論・アプローチの決まりがなく、日本企業はさまざまな概念・方法による統制評価を実施されていることが多いと考えられるため、会社法評価部署が、金商法評価範囲の拡大が見込まれる(不正リスクが高いと判断)会社について先行した内部統制のプレ評価と課題認識・改善策推進を実施するという案が存在します。

最後に、図表3(3)ですが、金商法評価と会社法評価で重複があるのであれば、当該重複を排除したうえで、既存の金商法評価部署が評価を継続することになります。

図表3 会社法および金融商品取引法における評価主体整理の方向性

3.評価範囲の検討プロセスと評価主体のイメージ(案)

評価範囲検討における具体的基準や会社法・金商法の評価部署両者の評価範囲の共有方法については、図表4のような一元化資料の作成が一案としてあげられます。

図表4(1)のとおり自社グループにとっての重要な勘定科目を判断し、図表4(2)のとおり、重要な勘定科目毎に、自社にとっての重要性・カバレッジ基準を決め、それに従ったランキング付け・スコープ決定をされることが必要です。図表4(3)の定性面では、自社の中で定めた不正リスク評価基準による、各社の不正リスクの高いものについて記載が求められます。また、リスクマネジメント活動で把握された不正リスク以外の自社にとって重要なリスクの評価結果や過去の不正インシデント情報も織り込むと、会社法の内部統制評価部署も、またRM部署も評価範囲等の検討に使用できる等のメリットが享受できます。検討結果としての金商法の評価部署が対応すべきSCOPE(図表4表中の濃い色の網掛け)だけでなく、会社法評価部署による内部統制の先行検討(プレ評価)すべきSCOPE(図表4表中の薄い色の網掛け)を記載することも望まれます。

図表4 評価範囲の検討プロセスと評価主体のイメージ(案)

4.不正リスクの評価アプローチ

不正リスクの評価・選定は、基本的には以下の3ステップが想定されます。

ステップ1:不正リスクシナリオ検討範囲を決定

まずは、図表4の勘定科目ごとのカバレッジ資料を用いながら、会社ごとにどのプロセスを対象にするのか、プロセスについてはどの事業を対象にするのか等の不正リスクシナリオを検討すべき範囲を決定します。

ステップ2:リスクシナリオを検討ステップ1で決定した範囲のなかで、リスクシナリオを洗い出す作業を行います。

ステップ3:取引・事象のリスク評価

リスクシナリオのなかから、影響度・発生可能性等を加味しながら不正リスク評価を実施し、不正リスクが高い部分を識別・特定します。最終的には不正リスク評価結果を、図表5のようなサマリー表に、直近の全社統制評価結果も併せて一元化されることを推奨します。子会社・事業毎の、不正リスクの程度の全体俯瞰ができるとともに、図表4の評価範囲検討シートに反映が容易になるためです。

図表5 不正リスク評価サマリー

5.当面のアプローチ案

基本線としては、今後の金商法の内部統制基準・実施基準改訂に関する制度動向には注視しつつ、中長期目線での検討を進めていく必要があると考えられます。また、現状のアプローチ案として、2024年度前半には、まずどこまで対応しないといけないのか、外部監査人と十分に協議を実施されることが必要です。そのうえで基準改訂を踏まえたスコーピングを試行し、評価範囲の変更可能性のある領域や拠点を特定し、2024年度後半~2025年度にかけてはそれらのプレ評価のための文書作成とプレ評価を実施し、内部統制の再構築等の改善アクションを講じていくことが考えられます。あくまで案であり、改訂動向を踏まえて柔軟に検討を見直していく必要があります。また、中期的な内部統制評価のあり方(会社法と金融商品取引法の一体化)についても、相互に関連し、かつ部門間との調整を含め長期にわたると想定されるため、トライアルを含めた段階的検討を進めていくことが望まれます。

IV.リスク情報のデータ収集と活用施策

グループ会社のリスク情報の収集を見直し強化することは、内部統制報告制度、特に不正リスクの検討に効果的と考えます。さらには、当該取組みは、グループ・ガバナンス強化するためのリスク情報管理の基盤ともなり得ます。

1.リスク情報を集めることの重要性

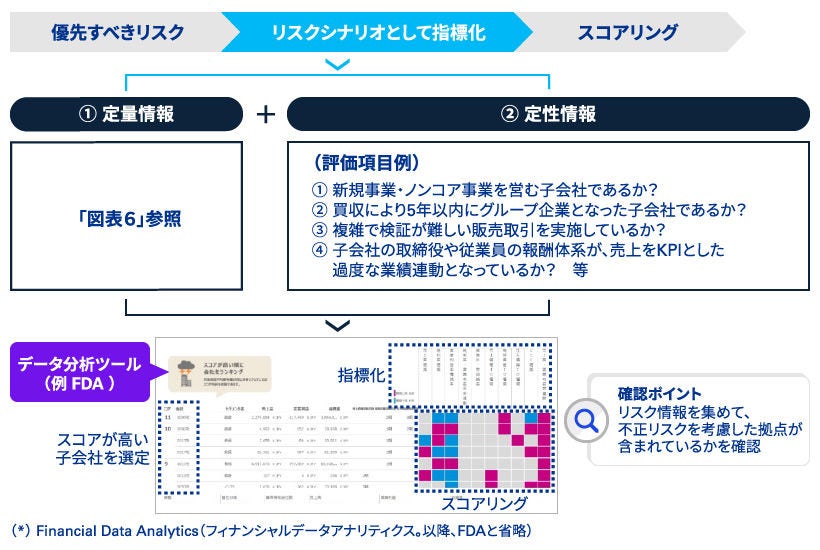

不正リスクを検討する際には、財務数値などの定量情報のみならず、定性情報も考慮することが重要です。収集された不正リスク情報を検討し(図表7参照)、不正リスクを踏まえた拠点選びが行われているか、またその動向に変化がないかを定期的にモニタリングするためです。

財務データなどの定量情報は、不正リスクが財務データにどのように影響を及ぼすかを想定しつつ、検出手段を意識した分析シナリオを考慮して設定(図表6参照)し、経理部等と連携しながら、最新の財務数値情報を取り込みながら、継続的にモニタリングすることが必要です。

企業固有の事情など定性的な情報については、個別に収集して考察する必要があります。図表7の右側にある「評価項目」の定性情報の例を参照ください。

販売プロセスの定性的な情報を収集する例として、以下のような要素が挙げられます。

(1)新規事業・ノンコアの事業を営む拠点かどうか

(2)買収や合併等で5 年以内にグループ企業となった拠点かどうか

定量情報と定性情報を組み合わせて、不正リスクを拠点評価時に考察することで、不正リスク管理プロセスが明示されます。これにより、適切な知識を持つ人が担当から外れることによる知識の消失や、検討のブラックボックス化を防ぐことができます。

図表6 財務数値等を活用した不正リスクシナリオの検討

図表7 収集された不正リスク情報の検討

2.定性情報の収集に係る実務的課題

拠点を不正リスクの観点から評価する際には、定性的なリスク情報の活用は必須です。一般的には、リスク情報の収集はアンケート形式を用いて行うことが多いです。理想的にはシステムから自動的に情報を取得できる状況が望ましいのですが、実際には、グループ全体のシステム統合はまだ進んでおらず、グループ会社から親会社への詳細なデータ提供がどのレベルまで可能であるかといった問題がしばしば生じると考えます。

リスク情報に関連するアンケート等の情報依頼は、内部統制報告制度を担当する内部統制部門だけでなく、内部監査部、経営管理部、RM部など、多種多様な部署で実施されます。

しかしながら、これが原因で子会社の担当者が重複したアンケートに応えることによる負荷を感じ、親会社が詳細な回答が得られない状況が生まれることもあります。さらに、親会社の異なる部門間で得られた情報が共有されないという問題が起きることにより、リスク情報が適切に評価に反映されない課題が発生することがあります。

したがって、親会社側の連絡先を一元化し、リスク情報の評価項目を整理後、アンケートで依頼するなど、親会社の体制を見直し、再構築することが重要となります。アンケート等のデータ収集の進捗管理や情報の集約も大切です。その際、リソースが限られているなかで対応が求められるため、当該業務の効率を向上させるツールを用いた対応の検討も不可欠と考えます。

3.定性情報の収集見直しにあたって各ステップと考慮事項

見直しのステップと考慮事項を以下に示します。

ステップ1:アンケート&資料依頼項目の作成

アンケートを作成する際には、次の点を考慮することが大切です。

(1)不正リスクを考慮に入れたアンケート項目を設定する。

(2)過去の問題や課題を洗い出す。

(3)他の部署との連携を強め、各部署の質問や資料の依頼を整理する。

(4)アンケートの項目や資料依頼の重複を避けるため、他部門の情報収集結果を積極的に活用する(その仕組みを作る)。

実務的には、このステップが最も難易度が高い部分となる可能性があります。専門家のアドバイスや関与が必要となるケースが多いと考えます。

ステップ2:データ収集ルールの検討

データ収集にあたっては、以下のルールを事前に検討することが重要です。

(1)回答等がしやすいテンプレートファイルを作成する。

(2)アンケート等の情報を収集する主管組織を特定する。

(3)収集担当者を特定する。

(4)収集期間や分析サイクルを設定する。

(5)アクセス可能者を特定する。

ツールを実装する際の目線で上記を検討することが必要です。

ステップ3:データ収集の実行・管理

(1)データ収集の進捗状況の管理

(2)督促依頼

(3)ファイル管理

このステップは、複数の部署との情報共有や他部署との連携が必要となるため、親会社の窓口担当者のリソースが枯渇しないように、ツールを活用しながら業務を効率化することが肝要と考えます。

ステップ4:アンケート等の結果の分析

(1)アンケート結果の分析

(2)アンケート内容の確認

(3)回答結果から不正リスク等の定性情報への反映を検討

このステップでは、入手したアンケート結果アンケートの結果を自動で集計し可視化することが、業務効率化の観点から重要となります。また、個別回答や集計した当該回答をどのように活用するのかは、目的意識をもった検討が必要です。たとえば、回答結果の水準を確かめるため、過去のアンケートデータとの比較、回答の精度を確かめるためのアンケート回答の一貫性の検討、スコアリングを精緻化するための日進月歩の人工知能(AI)技術を活用(例:スコアリングの重み付け)なども考えられます。

ステップ5:定量情報と定性情報を考慮した評価拠点の選定や監査手続への反映

取得したリスク情報(定性情報)と財務数値などの定量情報を組み合わせて、不正リスクを検討します。こうした検討は、不正リスクを考慮した拠点選定、評価対象業務プロセスの重視領域の識別、そして期初計画後に新規リスクが発生していないかの継続的なモニタリングに活用されます。このモニタリングを通じて、グループ会社のガバナンス強化にも寄与することが可能となります。

※1:米国のSOC(Service OrganizationControls: 受託会社の内部統制)の体系に基づく監査報告書、SOC1の対象は受託会社の財務報告に係る内部統制

執筆者

有限責任 あずさ監査法人

アドバイザリー統轄事業部

マネージング・ディレクター 竹内 祥和

ディレクター 阿部 哲治

アソシエイト・ディレクター 三浦 一成

KPMGコンサルティング株式会社

Sustainability & Risk Transformation

ディレクター 外山 了至