NightSpireとは

NightSpireは、金銭目的で活動するランサムウェアグループで、2025年初頭に登場しました。さまざまな業界を標的としていますが、特に製造業への攻撃が目立っています。

このグループは主に中小企業を狙い、機会を見つけては攻撃を仕掛けています。当初はデータの窃取と恐喝を中心に活動していましたが、最近では二重恐喝(二重脅迫)モデルへと移行しており、データを窃取した後に暗号化する手法が確認されています。

2025年3月12日からはダークウェブ上にリークサイトを運営しており、盗んだ機密情報を公開すると脅迫しています。2025年4月10日には日系企業が被害を受けており、製造業を積極的に狙っていることが明らかになっています。

NightSpireは、外部サービスの脆弱性を悪用して初期アクセスを獲得します。特に、FortiOSのゼロデイ脆弱性(CVE-2024-55591)を利用して、FortiGateファイアウォールに対して未認証のスーパー管理者権限を取得します。この権限により、ネットワーク設定の変更や内部ネットワークへの横展開が可能になります。

検知を回避するために、NightSpireはLOLBins(Living-off-the-land binaries)と呼ばれる正規のツール(ネットワークスキャナやFTPクライアントなど)を活用し、被害者環境内の正規プロセスと組み合わせて活動します。

データの窃取には、WinSCPやMEGACmdなどの正規ツールを使用して機密情報を外部に送信します。その後、システムを暗号化して業務を停止させ、二重恐喝を実行します。盗んだデータはダークウェブのリークサイトに掲載され、2日以内の支払い期限や第三者へのデータ販売などの手段で圧力を強めます。

NightSpireのようなゼロデイ脆弱性の積極的な悪用と、適応型の二重恐喝戦術は、ランサムウェアの脅威がますます高度化していることを示しており、警戒と堅牢な防御体制の重要性が強調されています。

推奨される対策

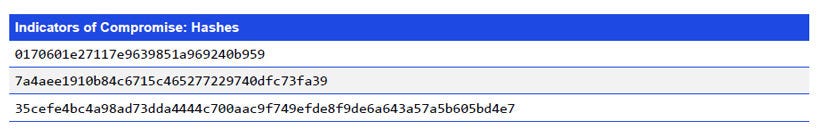

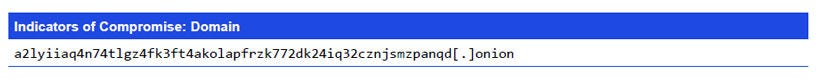

- 自社環境におけるIoC(侵害の兆候)を監視し、異常を早期に検知する。

- Windows環境を最新の状態に保ち、多要素認証(MFA)を導入して保護を強化する。

- 包括的な脅威評価(フルスペクトラムアセスメント)を実施し、盲点や改善点を洗い出す。

※本文中に記載されている会社名・製品名は各社の登録商標または商標の場合があります。

本稿は、KPMGインドが発行している「Threat Intelligence Advisories 」を翻訳したものです。翻訳と英語原文に齟齬がある場合には、英語原文が優先するものとします。また、本文中の数値や引用は、英語原文の出典によるものであることをお断りします。