Dark Caracalとは

2012年から活動しているDark Caracalは、標的型の諜報活動で知られるサイバー傭兵グループです。このグループは、Bandookを含むカスタムメイドのマルウェアを広範に配布し、新たに検出されたPoco RATを使用して諜報活動を行っています。長年にわたり攻撃方法を変えず、正当なサービスを利用して悪意のあるペイロードを配信しています。影響を受けた国には、ベネズエラ、コロンビア、チリ、ドミニカ共和国、スペイン、メキシコが含まれます。

初期アクセスは、主にスペイン語で書かれたフィッシングメールを通じて行われます。これらのメールには、信頼できる組織の請求書や財務記録を模倣した偽装PDFが含まれています。添付された偽装ドキュメントにより被害者をリンクにリダイレクトさせ、Google DriveやDropboxなどの正当なサービスから.revアーカイブを自動的にダウンロードさせることで、標準的なセキュリティ対策を回避します。.revアーカイブ内には、Delphiベースのドロッパーが含まれており、ディスクに書き込むことなくPoco RATを起動し、iexplore[.]exeやcttune[.]exeのような正規のプロセスに注入して検出を回避します。

Poco RATは、ユーザー名、OSバージョン、ディスクスペースなどのシステム情報を収集し、C2サーバーに送信しながら、コマンド実行、スクリーンショットのキャプチャ、OSレベルのプロセスの実行を行います。持続性を維持するために、Poco RATは特定のポートを介してC2サーバーと通信し、追跡を避けるためにアドレスを動的に変更します。

回避技術として、Twofishアルゴリズムを使用した暗号化文字列、動的API解決、VirtualBoxやVMwareに対する仮想化回避チェックなどが含まれます。C2通信はクラウドベースのサービスやリンク短縮サービス(例:bit.ly、is.gd)を通じて行われ、攻撃インフラを隠蔽し、検出を困難にします。

Dark Caracalの継続的で洗練された諜報活動に対抗するためには、堅固でかつ高度に適応するサイバーセキュリティ対策が求められます。

推奨される対策

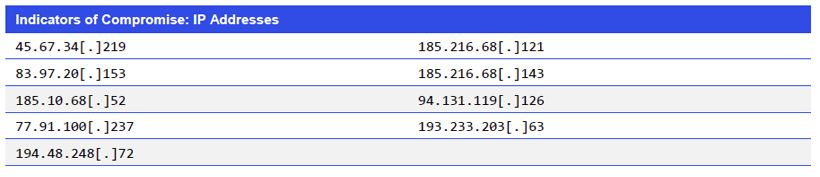

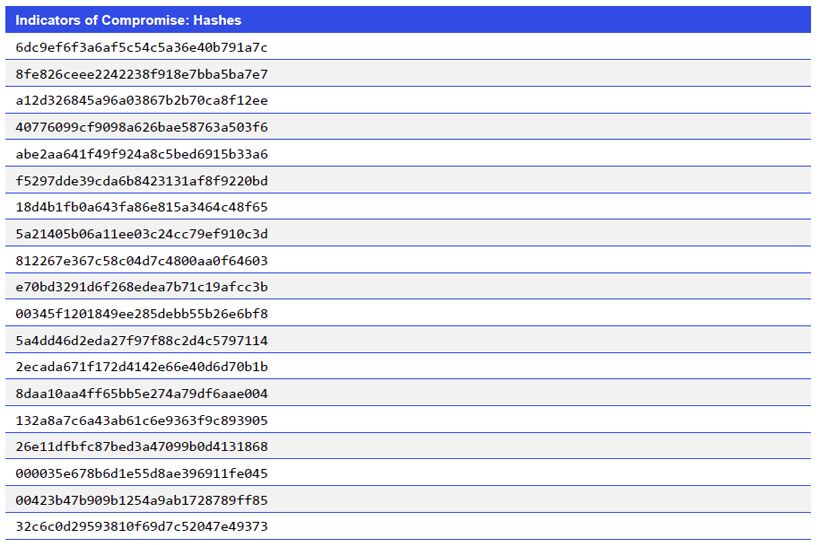

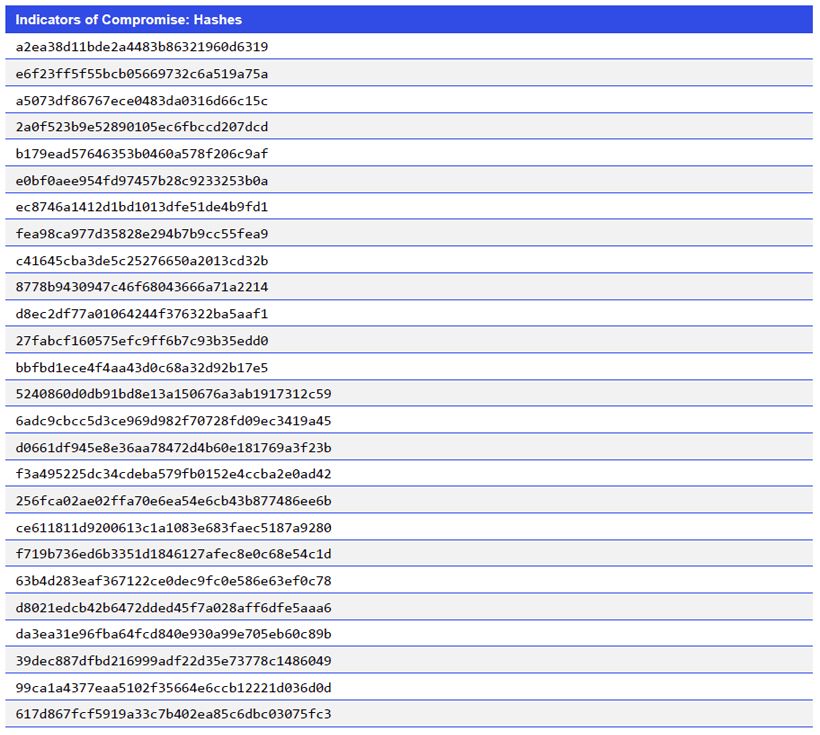

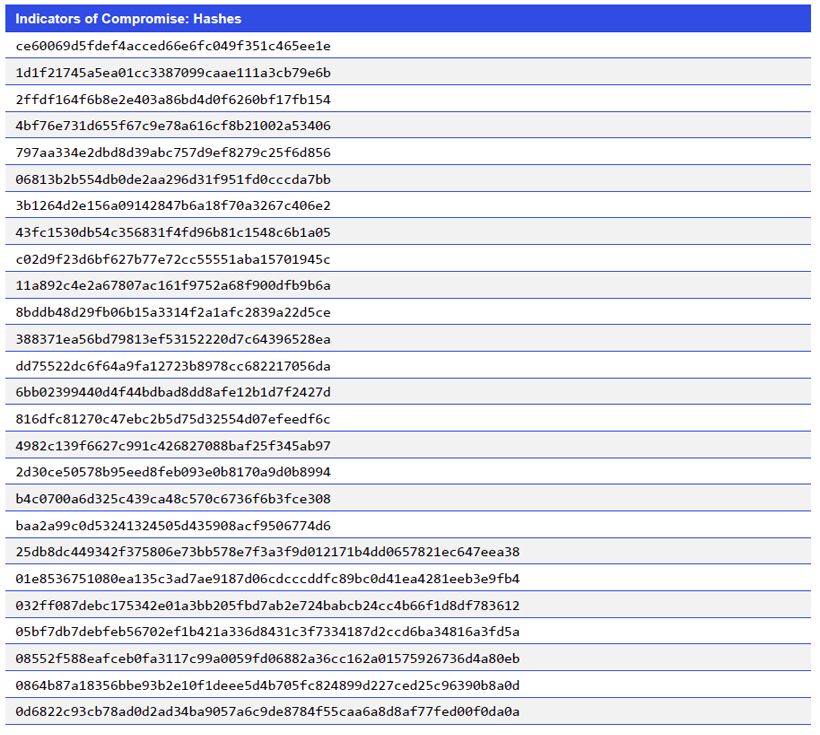

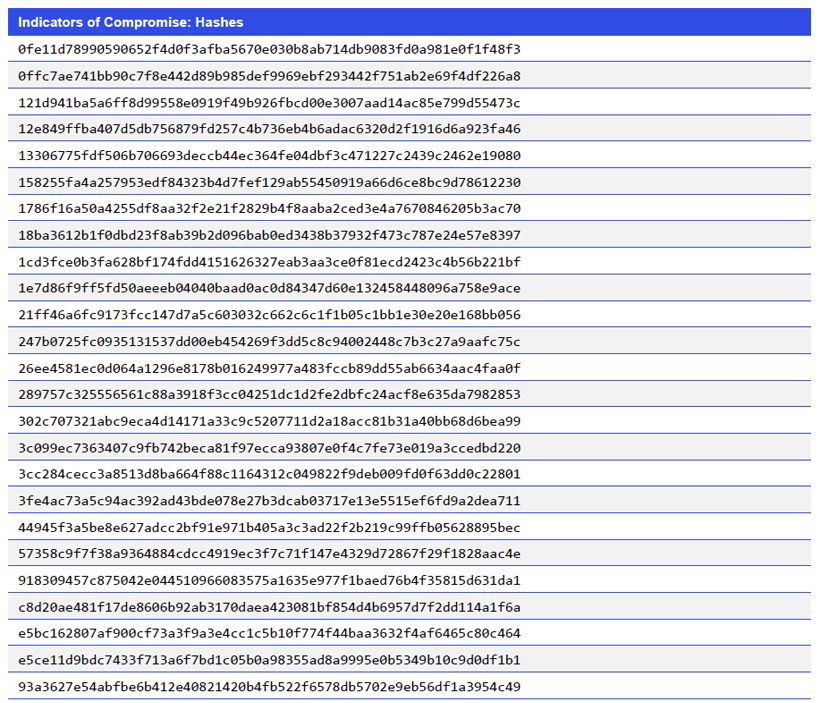

- 環境内の侵害指標(IoC)や異常な活動を監視し、迅速な対応ができるよう準備する。

- すべてのWindowsシステムに対して最新のパッチを適用し、多要素認証を導入してセキュリティを強化する。

- 包括的な脅威評価演習を実施し、セキュリティ上の盲点や改善点を明らかにする。