Netz- und Informationssysteme sind durch den rasanten digitalen Wandel und die zunehmende Vernetzung zu einem zentralen Bestandteil unserer modernen Gesellschaft geworden. Diese Entwicklung hat die Cyberbedrohungslage verschärft und neue Herausforderungen mit sich gebracht. Für wirtschaftliche und gesellschaftliche Aktivitäten ist es entscheidend, dass diese Systeme zuverlässig und sicher funktionieren. Das NISG 2026 setzt Maßnahmen fest, um ein hohes Sicherheitsniveau für Netz- und Informationssysteme zu gewährleisten, die in ihren Anwendungsbereich fallen.

Am 18. Dezember 2025 hat der Bundesrat in der 985. Sitzung das Netz- und Informationssystemsicherheitsgesetz verabschiedet und dadurch die NIS-2-Richtlinie (EU 2022/2555) in nationales Recht überführt. Damit wurde das Bundesgesetz, mit dem das Bundesgesetz zur Gewährleistung eines hohen Cybersicherheitsniveaus von Netz- und Informationssystemen (Netz- und Informationssystemsicherheitsgesetz 2026 – NISG 2026) erlassen wird, das Telekommunikationsgesetz 2021 sowie das Gesundheitstelematikgesetz 2012 geändert. Im nächsten Schritt erfolgt die Kundmachung dieses Bundesgesetzes mit dem nächstfolgenden Monatsersten und die Regelungen treten in Kraft.

Damit wird das bisherige Regime unter NIS und NIS -2 durch NISG 2026 ersetzt, was die Grundlage für ein EU-weit hohes Cybersicherheitsniveau auch in Österreich schafft.

Von der EU-NIS-Richtlinie zum österreichischen NIS-Gesetz

- 1. Rechtsakt über Cybersicherheit in der EU

Legt Maßnahmen fest, mit denen ein hohes gemeinsames Sicherheitsniveau von Netz- und Informationssystemen in der EU erreicht werden soll.

In Österreich wurden diese Vorgaben 2018 insbesondere durch das Netz- und Informationssystemsicherheitsgesetz (NISG) umgesetzt. Das NISG verpflichtet Betreiber wesentlicher Dienste zur Umsetzung umfangreicher Sicherheitsmaßnahmen und zum Nachweis ihrer Effektivität durch Qualifizierte Stellen.

- NIS-2 knüpft an die mit der NIS-Richtlinie begonnene Arbeit an, um ein hohes gemeinsames Niveau der Cybersicherheit in der Europäischen Union zu schaffen.

Damit erfolgt eine EU-weite Gesetzgebung, welche die NIS ersetzt und zu einer Modernisierung des Rechtsrahmens (zunehmende Digitalisierung, veränderte Bedrohungslandschaft, Defizite von NIS) führt.

Mit der Richtlinie werden den Mitgliedstaaten UND den Unternehmen in bestimmten Sektoren bestimmte Pflichten auferlegt.

Die NIS-2-Richtlinie wurde am 27. Dezember 2022 im Amtsblatt L333 der Europäischen Union veröffentlicht. Sie tritt am zwanzigsten Tag nach ihrer Veröffentlichung in Kraft.

Die NIS-2-Richtlinie musste bis zum 17. Oktober 2024 in nationales Recht umgesetzt werden.

Am 20. November 2025 wurde der nationale Entwurf zum NISG 2026 in den Nationalrat eingebracht.

Die NIS-2-Richtlinie stellt höhere Sicherheitsanforderungen an die Unternehmen und sieht zugleich schärfere, einheitliche Sanktionsregelungen vor. Sie soll helfen, sowohl auf nationaler als auch auf EU-Ebene schneller und besser auf Cyberkrisen reagieren zu können.

1. Wesentliche und wichtige Einrichtungen

Eine essenzielle Neuerung ist die erstmalige Unterscheidung zwischen wesentlichen und wichtigen Einrichtungen, für die teilweise unterschiedliche Vorschriften gelten. Auch wurde die Liste der bestehenden Sektoren ergänzt:

Wesentliche Einrichtungen

In Anhang I genannte Sektoren (wie Energie, Verkehr, Wasserversorgung, Gesundheitswesen, Abwasser, digitale Infrastruktur, öffentliche Verwaltung oder Weltraum)

Qualifizierte Vertrauensdienstanbieter, Domänennamenregister der Domäne oberster Stufe sowie DNS-Diensteanbieter

Anbieter öffentlicher elektronischer Kommunikationsnetze oder öffentlich zugänglicher elektronischer Kommunikationsdienste

Einrichtungen öffentlicher Verwaltung

Wichtige Einrichtungen

Post- und Kurierdienste

Abfallbewirtschaftung

Chemie (Herstellung und Handel)

Lebensmittel (Produktion, Verarbeitung, Vertrieb)

Hersteller bestimmter Waren (u. a. Medizinprodukte, Datenverarbeitungsgeräte, Maschinenbau, Kfz)

Anbieter digitaler Dienste (Plattformen für Dienste sozialer Netzwerke)

Forschungseinrichtungen

Darüber hinaus ermächtigt die Richtlinie Mitgliedsstaaten, weitere wesentliche und wichtige Einrichtungen zu benennen.

2. Anwendungsbereich

Um Divergenzen zwischen den Mitgliedstaaten zu vermeiden, definiert die Richtlinie den Anwendungsbereich selbst. Dieser umfasst alle mittleren und großen Unternehmen in den wesentlichen und wichtigen Sektoren.

3. Maßnahmen

Die Richtlinie sieht – im Vergleich zu NIS – umfangreichere Maßnahmen für Betreiber wesentlicher und wichtiger Anlagen vor. Risikomanagementmaßnahmen sind nach einem risikobasierten Vorgehen wirksam zu etablieren und liegen in der Verantwortung der Unternehmensleitung. Zu diesen zählen unter anderem:

Erstellung von Risikoanalyse- und Informationssicherheitskonzepten

Maßnahmen zur Bewältigung von Sicherheitsvorfällen

Maßnahmen zur Aufrechterhaltung des Betriebs (wie Back-up-Management und Wiederherstellung)

Konzepte für Zugriffskontrollen

Verwendung von Lösungen zur Multi-Faktor-Authentifizierung, gesicherte Kommunikation etc.

Die Unternehmen müssen eine umfangreiche Liste an grundlegenden Maßnahmen zur Cyberhygiene (auch in Bezug auf ihre Lieferketten) einführen, z. B.:

Risikomanagement

Sicherheitsrichtlinien

Software-Updates

Gerätekonfiguration

Netzwerksegmentierung

Identitäts- und Zugriffsmanagement

Schulungen für Mitarbeiter:innen

Meldung von Sicherheitsvorfällen

Physische Sicherheit

Bewertung der eigenen Cybersicherheitskapazitäten und gegebenenfalls Integration von Technologien zur Verbesserung der Cybersicherheit, wie Künstliche Intelligenz oder Machine Learning

4. Meldepflichten

Erhebliche Sicherheitsvorfälle sind den Behörden entsprechend den Meldepflichten zu melden: Eine Frühwarnung muss unverzüglich, jedenfalls aber innerhalb von 24 Stunden nach Kenntnisnahme, abgegeben werden. Innerhalb von 72 Stunden hat sodann eine Meldung des Sicherheitsvorfalls zu erfolgen, spätestens ein Monat nach Übermittlung dieser Meldung ist dann ein Abschlussbericht zu erstellen.

5. Aufsichts- und Durchsetzungsmaßnahmen

Die strengeren Aufsichts- und Durchsetzungsmaßnahmen ermächtigen zuständige Behörden zu Vor-Ort-Kontrollen, regelmäßigen Sicherheitsprüfungen und anlassbezogenen Ad-hoc-Prüfungen. Ebenso können sie bestimmte Informationen oder auch Datenzugänge anfordern.

Im NISG-2026-Gesetzesentwurf wird von einem fixen Prüfzyklus abgesehen. Diese werden im Ermessen der Cybersicherheitsbehörde liegen.

Für organisatorische Aspekte sind bestehende Nachweise (z. B. ISO/IEC 27001) anwendbar. Dies gilt jedoch nicht für die technischen Wirksamkeitskontrollen. Diese müssen über separate Kontrollen wie zum Beispiel Penetrationstests oder Konfigurationsprüfungen abgedeckt werden.

6. Sanktionen und Haftung

Verstöße werden laut den nationalen, gesetzlichen Vorgaben sanktioniert. Der Bußgeldrahmen wird für wesentliche Einrichtungen mit einem Höchstbetrag von mindestens EUR 10 Mio. oder 2 Prozent des weltweiten Umsatzes (je nachdem, welcher Betrag höher ist) gedeckelt. Für wichtige Einrichtungen liegt der Höchstbetrag bei mindestens EUR 7 Mio. oder bei 1,4 Prozent des weltweiten Umsatzes.

Der NISG-2026-Gesetzesentwurf sieht keine direkten Bußgelder ggü. natürlichen Personen des Leitungsorgans vor, jedoch besteht das Risiko von Schadenersatzforderungen.

Netz- und Informationssystemsicherheitsgesetz 2026

NIS-2 sieht nach wie vor folgende Eckpunkte vor:

- Governance und Compliance: Leitungsorgane wesentlicher und wichtiger Einrichtungen haben die Einhaltung der Risikomanagementmaßnahmen sicherzustellen und zu beaufsichtigen.

- Risikomanagementmaßnahmen: Wesentliche und wichtige Einrichtungen müssen einen risikobasierten Ansatz etablieren, anhand dessen sie geeignete und verhältnismäßige technische, operative und organisatorische Risikomanagementmaßnahmen umsetzen.

- Risikomanagement: Die Einrichtungen müssen ein Informationssicherheitsrisikomanagement betreiben, das einer anerkannten Risikomanagementmethodik folgt und im Einklang mit dem Unternehmensrisikomanagement steht.

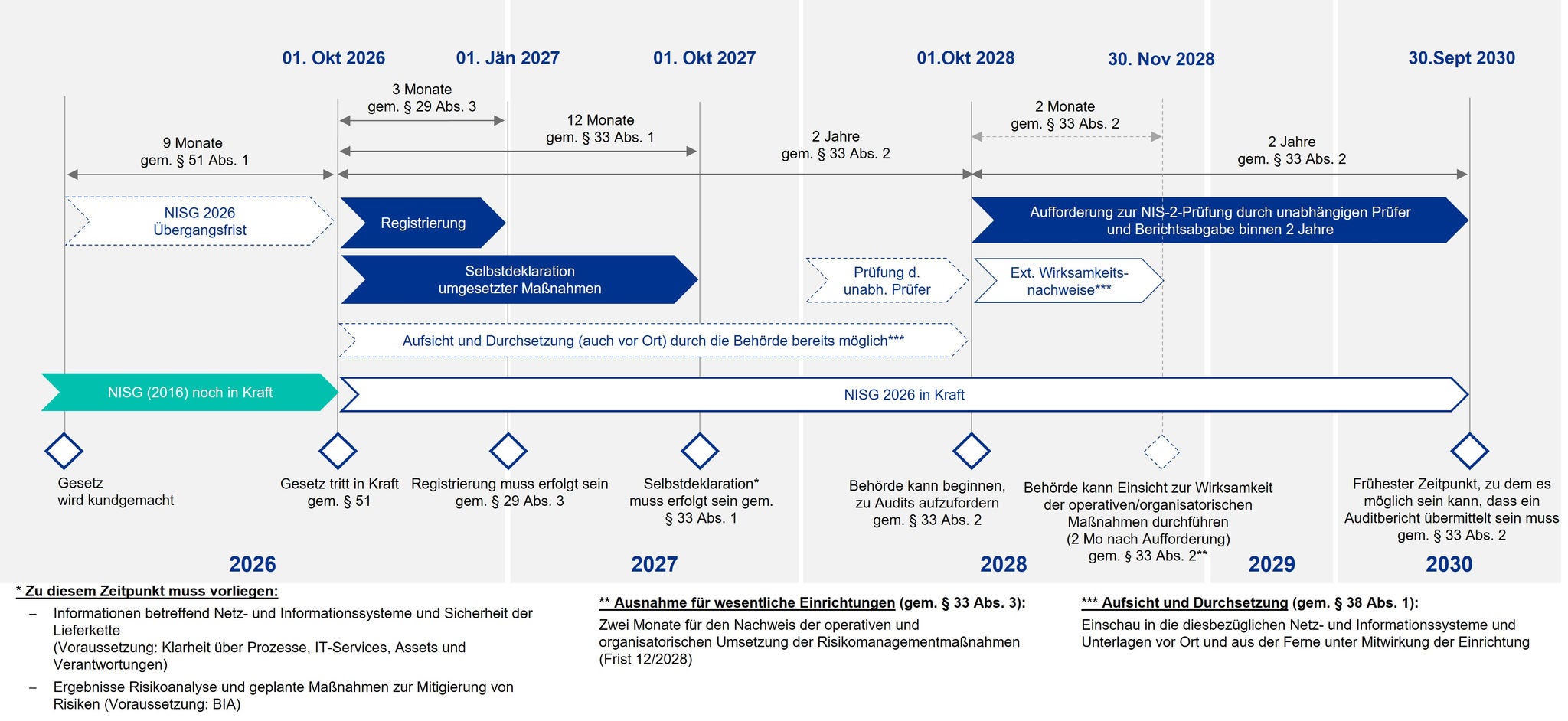

- Registrierung: Die Einrichtungen haben sich innerhalb von drei Monaten ab Inkrafttreten des Gesetzes bei der Cybersicherheitsbehörde zu registrieren.

- Selbstdeklaration: Sowohl wesentliche als auch wichtige Einrichtungen haben der Cybersicherheitsbehörde zwölf Monate nach Inkrafttreten des NISG 2026 eine Aufstellung der von ihnen umgesetzten Risikomanagementmaßnahmen (Selbstdeklaration) zu übermitteln.

Der verabschiedete NISG-2026-Gesetzesentwurf kommt auch mit Neuerungen:

- Verlängerte Übergangsfrist von neun Monaten ab Kundmachung zur Umsetzung der Risikomanagementmaßnahmen.

- Der Anwendungsbereich von NIS-2 wird über einen risikobasierten Ansatz festgelegt. Zudem gibt es kein Konzernprivileg, wodurch jede Gesellschaft extra zu betrachten ist.

- Je nach Scope und Umfang sind bereits vorhandene ISO/IEC-27001-Prüfungen für die organisatorischen Risikomanagementmaßnahmen anrechenbar.

- Bezüglich Risikomanagementmaßnahmen verweist der aktuelle NISG-2026-Gesetzesentwurf auf die Durchführungsverordnung (EU) 2024/2690 für Anbieter digitaler Dienste und die Ergebnisse der Arbeitsgruppe der Cyber Sicherheit Plattform (CSP).

- Die zuständige NISG-2026-Behörde, das Bundesamt für Cybersicherheit, wird eine nachgelagerte Behörde des Bundesministeriums für Inneres (BMI).

Fahrplan zur Erfüllung der Compliance Anforderungen

Für Unternehmen und betroffene Einrichtungen beginnt nun die Umsetzung der erforderlichen Maßnahmen. Wesentlich ist jedenfalls,

- die Betroffenheit anhand der Sektoren und der Größe der Einrichtung festzustellen

- die organisatorischen und technischen Maßnahmen zu etablieren und

- die Vorbereitungen für die Registrierung und die Selbstdeklaration zu treffen.

Annahmen der Illustrative-Compliance-Timeline